지난 24일 국내 최대 이용자를 보유한 숙박업체 O2O 앱 ‘여기어때’의 해킹으로 유출된 고객 정보가 91만 명에 달하는 것으로 30일 확인됐다. 민감한 숙박 이용정보는 323만 건에 달한다.

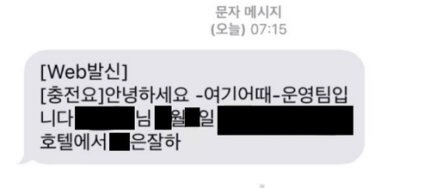

해커는 빼낸 정보를 이용해 피해자들에게 불쾌한 내용의 문자메시지까지 보냈다. 확인된 피해만 4,000여 건이다. 해커는 한 문자 발송 업체의 시스템도 뚫은 뒤 “○월○일 ××(숙박업소명)서 즐거우셨나요”라는 내용의 문자를 전송했다.

추가 피해사례도 속속 이어지고 있다. 여기어때와 같은 접속 아이디와 비밀번호를 이용하는 SNS 계정이 뚫리거나 타 지역 기기에서 로그인이 시도돼 해당 계정이 비활성화되는 사례가 벌어졌다. 여기어때 이용자 리뷰에도 ‘문자온 것은 그렇다 해도 이후로 아이핀 인증 요청이나 신용정보 변경 알림 때문에 엄청 털리고 있다’는 글이 올라와 있다.

한편 해커는 여기어때 운영사인 위드이노베이션에 이메일을 보내 수 억원의 금전(비트코인)을 요구하기도 했다. 해커의 국적과 해킹 목적은 밝혀지지 않았다. 다만 DB를 공격한 IP의 90% 이상이 중국이어서 사드(THAAD·고고도 미사일 방어체계) 배치에 반발하는 중국 해커의 보복일 수 있다는 추측도 제기됐다.

이번 해킹은 ‘SQL 인젝션(삽입)’이라는 방법을 통해 이뤄졌다. 주소창 또는 ID, 비밀번호 등의 입력 창에 데이터베이스(DB) 정보 검색 명령어인 SQL를 넣어 서버가 정보를 출력(유출)하도록 하는 방식이다. 업계에 따르면 익히 알려진 고전 수법이라는 설명이다.

위드이노베이션은 방송통신위원회·한국인터넷진흥원(KISA)·경찰청 등과 공조해 피해 규모 등을 집중 조사하고 있다. 늦어도 내달 초에는 조사결과를 발표할 예정이다.

회사는 유사 피해를 막기 위해 고객 정보를 최소한으로 수집하고 예약시 닉네임과 가상번호로 대체하며 개인정보보호 전담임원을 영입하는 등 보안강화 대책을 마련할 방침이다. 서비스, 네트워크, DB등의 정보보호를 대형 인터넷 기업 수준으로 올리고 정보보안 인증(ISMS 등) 취득에도 나선다.

심명섭 대표는 “향후 확인되는 고객들의 피해규모 및 유형 등을 분석해 적법한 절차에 따라 신속하게 피해를 보상할 것”이라고 밝혔다.

/강신우PD seen@sedaily.com