카카오톡 메신저 다운로드 사이트와 똑같은 가짜 사이트를 만들어 이용자들에게 악성코드를 유포하는 피싱 사이트가 기승을 부리고 있어 주의가 요구되고 있다.

12일 안랩(053800)은 “국내에서 사용자가 많은 메신저의 홈페이지로 위장한 피싱 사이트에서 원격제어 악성코드가 유포되는 사례를 발견했다”며 “사용자 주의를 당부한다”고 전했다.

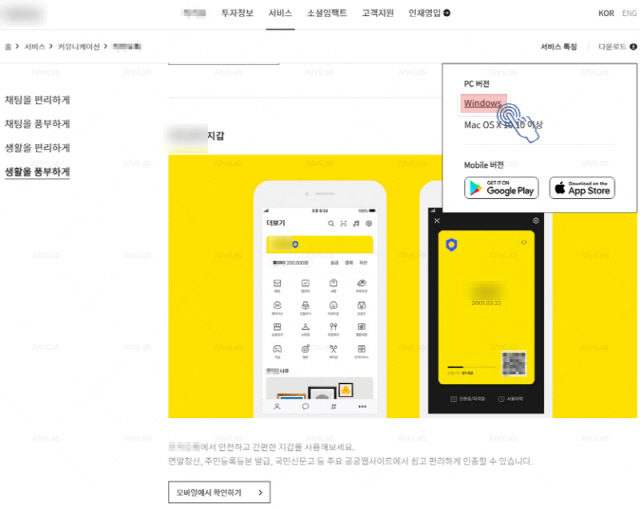

안랩에 따르면 악성코드 공격자는 카카오톡의 홈페이지로 위장한 피싱 사이트를 만들었다. 피싱 사이트는 정상 사이트와 화면 구성이 매우 유사해 사용자가 URL 등을 꼼꼼히 확인하지 않을 경우 가짜임을 알아채기 어렵다는 설명이다. 해당 사이트에 접속하는 악성 URL은 피싱 이메일 등을 통해 유포했을 것으로 추정된다.

이용자가 메신저를 내려받기 위해 포털 사이트에서 검색을 하면 해당 악성 URL이 노출되고 만약 사용자가 피싱 사이트인 줄 모르고 메신저를 받기 위해 다운로드 버튼을 누르면 메신저 설치 파일로 위장한 악성 파일이 다운로드 된다. 해당 파일을 실행하면 악성코드는 PC를 감염시킨 후 추가로 원격제어 악성코드를 내려받아 최종적으로 사용자의 키보드 및 마우스 입력값·클립보드 변경 내용 등 다양한 PC정보 탈취를 시도하는 방식이다.

이 공격자는 메신저 홈페이지 사칭 피싱사이트 뿐만 아니라 상용 그룹웨어의 다운로드 페이지를 사칭한 피싱 사이트에서도 해당 악성코드를 유포하기도 했다. 현재 안랩 V3 제품군은 해당 악성코드를 진단하고 있다.

피해를 예방하기 위해서는 △SW 설치 시 공식 홈페이지 이용 △출처가 불분명한 메일 속 URL·첨부파일 실행 자제 △OS 및 인터넷 브라우저·응용프로그램·오피스 SW 등 프로그램의 최신 버전 유지 및 보안 패치 적용 △최신 버전 백신 사용 및 실시간 감시 적용 등 보안수칙을 준수해야 한다.

박태환 안랩 ASEC대응팀장은 “공격자들은 많은 사람들이 사용하는 서비스를 타겟으로 서비스 제공 기업 몰래 가짜 사이트를 만드는 경우가 많다”며 “가짜 사이트는 대부분 매우 정교하게 만들어지기 때문에 사용자는 출처가 불분명한 URL 접속을 자제하고 SW 설치는 공식 홈페이지를 이용해야 한다”고 말했다.